В современном мире доступ к разнообразным информационным ресурсам становится все более регулируемым. Особенно это касается платформ, предоставляющих возможность обмена файлами. Многие пользователи сталкиваются с проблемами, когда их доступ к определенным сайтам блокируется по различным причинам. В данном разделе мы рассмотрим методы, которые могут помочь преодолеть эти барьеры и обеспечить свободный доступ к необходимым ресурсам.

Технологии маскировки IP-адреса являются одним из основных инструментов, используемых для обхода блокировок. Использование VPN (Virtual Private Network) и прокси-серверов позволяет изменять ваш цифровой след в интернете, делая его менее идентифицируемым. Эти инструменты создают безопасный туннель между вашим устройством и сервером, обеспечивая конфиденциальность и анонимность.

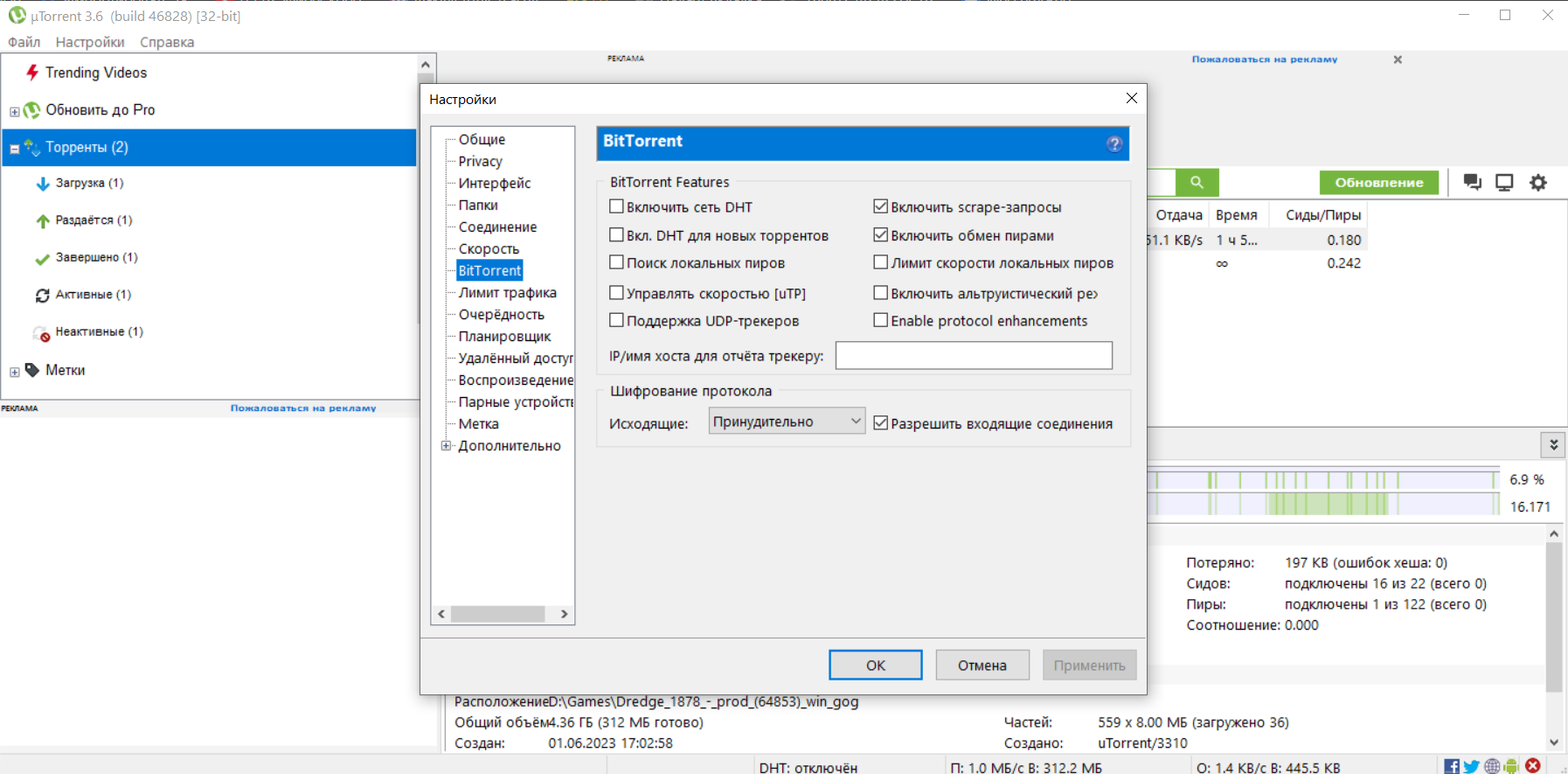

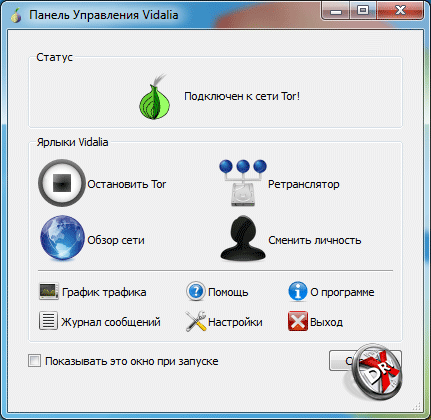

Альтернативные протоколы также играют ключевую роль в этом процессе. Переход на менее известные или менее регулируемые протоколы может значительно облегчить задачу доступа к заблокированным ресурсам. Например, использование протокола I2P или Tor может обеспечить доступность тех ресурсов, которые недоступны через стандартные браузеры.

Важно помнить, что применение этих методов должно соответствовать законодательству вашей страны и не нарушать права других пользователей. В этом разделе мы также обсудим правовые аспекты использования подобных технологий и способы их законного применения.

Альтернативные методы доступа к торрентам

VPN позволяет создать зашифрованный туннель между вашим устройством и сервером VPN, обеспечивая анонимность и защиту от мониторинга. Этот метод особенно полезен в регионах, где доступ к определенным ресурсам ограничен или полностью заблокирован. Выбирая VPN, важно обращать внимание на его надежность, скорость и поддержку различных устройств.

Кроме того, использование VPN может помочь избежать географических ограничений, позволяя пользователям получать доступ к контенту, который может быть недоступен в их стране. Это достигается за счет подключения к серверам, расположенным в других странах, что изменяет ваш виртуальный местоположение.

Важно отметить, что выбор надёжного и проверенного VPN-провайдера является ключевым фактором для обеспечения безопасности и конфиденциальности. Некоторые из популярных и надежных сервисов включают ExpressVPN, NordVPN и CyberGhost, которые предлагают широкий спектр функций и высокий уровень защиты.

Использование VPN для обхода блокировок

Виртуальная частная сеть (VPN) представляет собой мощный инструмент, который позволяет пользователям безопасно и анонимно перемещаться по интернету. В данном разделе мы рассмотрим, как VPN может быть использован для обеспечения доступа к заблокированному контенту и защиты личных данных.

Основная функция VPN заключается в создании зашифрованного туннеля между устройством пользователя и удаленным сервером. Этот туннель обеспечивает безопасную передачу данных, скрывая IP-адрес пользователя и маскируя его местоположение. Таким образом, даже если доступ к определенным ресурсам ограничен, использование VPN позволяет эффективно преодолевать эти ограничения.

При выборе VPN-сервиса важно учитывать несколько ключевых факторов. Во-первых, сервис должен обеспечивать высокий уровень шифрования, чтобы защитить данные от несанкционированного доступа. Во-вторых, наличие большого количества серверов в разных странах позволяет выбирать наиболее подходящее местоположение для обхода блокировок. В-третьих, скорость соединения и стабильность работы сервиса также являются важными критериями.

Кроме того, многие VPN-сервисы предлагают дополнительные функции, такие как бесплатный тестовый период, поддержка нескольких устройств и 24/7 техническая поддержка. Эти особенности могут значительно упростить процесс выбора и использования VPN.

Применение прокси-серверов для доступа к контенту

В данном разделе мы рассмотрим методы, которые позволяют пользователям получать доступ к заблокированному или ограниченному контенту через посредников в сети. Этот подход не только расширяет возможности доступа, но и повышает уровень анонимности пользователя.

Прокси-серверы функционируют как мост между пользователем и интернет-ресурсами. Когда пользователь пытается получить доступ к определенному сайту, запрос сначала направляется на прокси-сервер, который затем перенаправляет его к целевому сайту. Этот процесс позволяет скрыть реальный IP-адрес пользователя, обеспечивая ему анонимность.

Использование прокси-серверов имеет несколько преимуществ. Во-первых, они могут помочь обойти географические ограничения, предоставляя доступ к контенту, который может быть недоступен в конкретной стране. Во-вторых, прокси-серверы могут улучшить скорость загрузки страниц, особенно если исходный сервер перегружен или находится далеко от пользователя.

Однако, важно помнить, что не все прокси-серверы обеспечивают высокий уровень безопасности и конфиденциальности. Некоторые могут записывать вашу активность в интернете, что может представлять угрозу для вашей приватности. Поэтому, выбирая прокси-сервер, стоит обратить внимание на его репутацию и политику конфиденциальности.

Технологии обфускации трафика для анонимности

В современном мире, где цифровая конфиденциальность становится все более ценной, технологии обфускации трафика играют ключевую роль в обеспечении анонимности пользователей. Эти методы позволяют маскировать интернет-трафик, делая его менее уязвимым для слежки и анализа. В данном разделе мы рассмотрим различные способы, которые помогают защитить личные данные и скрыть реальное местоположение пользователя.

Обфускация трафика включает в себя несколько эффективных техник, которые могут быть применены Программа для скачивания торрент файлов Mediaget сокрытия цифровых следов. Вот некоторые из наиболее распространенных методов:

- Использование VPN: Виртуальные частные сети шифруют трафик и перенаправляют его через сервер в другой стране, что делает его трудным для отслеживания.

- Применение прокси-серверов: Прокси-серверы действуют как посредники между пользователем и интернетом, скрывая IP-адрес и маскируя трафик.

- Технологии Tor: Сеть Tor обеспечивает анонимность за счет маршрутизации трафика через множество узлов, делая его практически неотслеживаемым.

- Шифрование данных: Использование современных протоколов шифрования, таких как HTTPS и SSL, помогает защитить данные от перехвата и расшифровки.

Каждая из этих технологий имеет свои преимущества и особенности, подходящие для разных ситуаций. Выбор подходящего метода зависит от конкретных потребностей и уровня требуемой защиты.

Важно отметить, что применение этих технологий не только обеспечивает анонимность, но и повышает уровень безопасности в сети. Это особенно важно в условиях, когда количество киберугроз постоянно растет.

Эффективные способы смены IP-адреса

Одним из наиболее распространенных способов является использование виртуальных частных сетей (VPN). VPN позволяют пользователям подключаться к интернету через сервер, расположенный в другой стране или регионе. Это не только меняет IP-адрес пользователя, но и обеспечивает дополнительный уровень безопасности за счет шифрования трафика.

Еще один метод – это применение прокси-серверов. Прокси-сервер выступает в качестве посредника между пользователем и интернетом, скрывая реальный IP-адрес. Однако, в отличие от VPN, прокси-серверы не всегда обеспечивают такой же уровень защиты данных.

Кроме того, существуют специализированные сервисы, которые предлагают временные или постоянные смены IP-адреса. Эти сервисы могут быть полезны для тех, кто регулярно сталкивается с ограничениями доступа к определенным ресурсам.

Не стоит забывать и о программных решениях, таких как Tor. Этот браузер позволяет пользователям анонимно перемещаться по интернету, изменяя свой IP-адрес через множество промежуточных узлов. Однако, из-за своей архитектуры, Tor может быть медленнее стандартных методов доступа к интернету.

Правовые аспекты использования торрент-трекеров

В данном разделе мы рассмотрим ключевые юридические нюансы, связанные с использованием систем для обмена файлами. Важно понимать, что законы в разных странах могут значительно различаться, что влияет на допустимость и безопасность такого рода деятельности.

Основные правовые аспекты включают:

- Авторское право: Один из центральных вопросов – это соблюдение законов об авторском праве. Загрузка и распространение файлов, защищенных авторским правом без соответствующего разрешения, может привести к юридическим последствиям.

- Ответственность пользователей: Пользователи должны быть осведомлены о том, что они несут ответственность за файлы, которыми обмениваются. Это означает, что даже если сервис позволяет обмен файлами, это не освобождает от ответственности за их содержание.

- Законодательство страны: Действующие законы в стране проживания могут значительно влиять на то, что считается законным или незаконным. В некоторых странах обмен файлами может быть полностью запрещен, в то время как в других могут существовать более мягкие ограничения.

- Международные соглашения: Учитывая глобальный характер сети, важно учитывать международные соглашения и конвенции, которые могут влиять на допустимость обмена файлами через интернет.

Для обеспечения соблюдения законов и минимизации рисков, рекомендуется:

- Проверять юридический статус файлов перед их загрузкой или скачиванием.

- Использовать сервисы, которые предоставляют информацию о правомерности содержимого.

- Быть готовым к возможным проверкам и запросам от правоохранительных органов.

Советы по безопасному использованию торрентов

Использование антивирусного ПО – это первый и один из самых важных шагов. Убедитесь, что ваше антивирусное программное обеспечение обновлено и активно сканирует все загружаемые файлы на предмет вредоносных программ и вирусов.

Анонимность также играет ключевую роль. Рекомендуется использовать виртуальные частные сети (VPN) для шифрования вашего интернет-трафика и скрытия вашего IP-адреса. Это поможет защитить вашу личную информацию и сделать вас менее уязвимым для слежки.

Соблюдение авторских прав – еще один важный аспект. Всегда проверяйте, что вы не нарушаете законы об авторском праве, скачивая или распространяя файлы. Избегайте материалов, которые могут быть защищены авторским правом, если у вас нет на это законных прав или разрешения.

Мониторинг активности в сети также важен. Будьте внимательны к тому, какие файлы вы загружаете и какие данные вы делитесь. Избегайте файлов, которые могут содержать вредоносный код или быть связаны с незаконной деятельностью.

Регулярное обновление программного обеспечения – это еще один способ поддерживать безопасность. Убедитесь, что все ваши программы, особенно те, которые связаны с файлообменными сетями, обновлены до последних версий, чтобы избежать уязвимостей.